I ljuset av de senaste ransomware-attackerna är det dags att ifrågasätta hur vi arbetar med IT-säkerhet. Att peka ut slarviga användare som den största risken håller inte längre. Det som krävs är en bättre beredskap och smartare tekniska lösningar tillsammans med internationell samverkan som gör det möjligt att angripa problemet vid källan. Det skriver Anders Stinger, Nordenchef på Commvault.

Säkerhet: Nu går det inte att skylla på användarna längre

Mest läst i kategorin

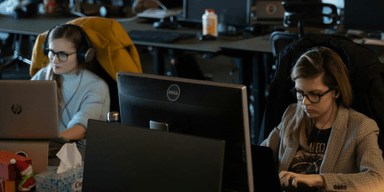

Att välutbildade och medvetna användare är det bästa skyddet är en etablerad sanning om IT-säkerhet. Visst har du någon gång tagit del av förmaningar som ”Akta dig för mejlbilagor från okända avsändare” eller ”Klicka inte på misstänkta länkar”? Och du har säkert lyssnat. I dag finns ett gott säkerhetsmedvetande bland oss som använder datorer i jobbet, och även privat. Ändå tycks det inte hjälpa, när hotbilden på nätet ser värre ut än någonsin.

Efter varje ny hackerattack matas IT- och säkerhetsansvariga med påminnelser om att det är deras egen personal som utgör den största säkerhetsrisken. Jag menar att det mestadels är struntprat. Vägen till bättre säkerhet och minskad riskexponering går istället via bättre beredskap och säkerhetsrutiner, smartare verktyg och mer automatik genom inbyggda skydd. Tänk till exempel på att varje phishing-mejl som filtreras bort innan det når inkorgen inte bara minskar riskerna utan också sparar tid. Att lägga ansvaret på användarna går alltid ut över produktiviteten eftersom det förutsätter att de lägger tid och energi på annat än deras primära arbetsuppgifter.

”Efter varje ny hackerattack matas IT- och säkerhetsansvariga med påminnelser om att det är deras egen personal som utgör den största säkerhetsrisken. Jag menar att det mestadels är struntprat.”

I de två kanske största cyberattackerna hittills under 2020-talet, SolarWinds och Kaseya, har slarviga eller illvilliga användare inte spelat någon roll alls. Det är faktiskt även svårt att lägga skulden på chefer och säkerhetsfolk hos de drabbade organisationerna. Båda fallen handlade om infekterad programvara från betrodda leverantörer, vilka i sin tur hade utsatts för cyberattacker.

I Sverige fick angreppet mot Kaseya enorm uppmärksamhet i somras, men bara indirekt då det var ett mer känt varumärke som stod i fokus: Coop. Kaseya, genom sitt populära IT-administrationsverktyg VSA, var källan till den ransomware-attack som tvingade kedjan att hålla 800 butiker stängda under flera dagar.

Angriparna hade alltså inte hackat sig in hos Coop, utan två nivåer upp i företagets leverantörskedja inom IT. Därav benämningen ”supply chain”-attack, vilket innebär att fientlig kod planteras i produkter från legitima leverantörer.

Genom ett välriktat intrång hos en enda underleverantör av programvara kan utpressare, spioner eller sabotörer komma åt inte bara deras verksamhet utan alla aktörer i deras försäljningsled samt slutkunder. Alla program de säljer, alla uppdateringar de distribuerar och till och med den fysiska utrustningen de skickar till kunder blir då till trojanska hästar. Utväxlingen på en attack kan bli enorm då portarna hos hundratals eller tusentals användare står vidöppna.

Hackarna utvecklar hela tiden sina metoder, de är kreativa och innovativa. Vi som jobbar i försvarslinjen måste anpassa oss till en hotbild som ständigt byter ansikte. Nu ser vi att de värsta attackerna möjliggörs av programvara som utvecklas, köps in och installeras av högt kvalificerade proffs. Då duger det inte att skylla på okunniga användare.

”Nu ser vi att de värsta attackerna möjliggörs av programvara som utvecklas, köps in och installeras av högt kvalificerade proffs. Då duger det inte att skylla på okunniga användare.”

Som programvaruleverantör har vi på Commvault ett särskilt ansvar, både för att hjälpa våra kunder att skydda sina IT-miljöer och data, men också för att se om vårt eget hus och garantera integriteten hos våra produkter.

Här är fem viktiga steg för att motverka ransomware-attacker

Smartare verktyg och mer automatik

Det går inte att skylla på användarna längre. Vägen till bättre säkerhet och minskad riskexponering går istället via bättre beredskap och säkerhetsrutiner, smartare verktyg och mer automatik genom inbyggda skydd. Det här är organisationens ansvar – inte medarbetarens.

Misstänk alla uppdateringar

Kaseya-attacken som drabbade Coop visar på behovet av en rigorös kvalitetskontroll av programvara som omfattar hela leverantörskedjan. Det finns också många exempel på risker med rutinmässiga uppdateringar av system även när det inte handlar om cyberattacker utan vanliga “buggar” – det var till exempel orsaken till att Facebook nyligen låg helt nere under sex timmar.

Skärpt beredskap med reservsystem

För branscher och områden med extremt höga krav på säkerhet och tillgänglighet är minst dubblerade system för alla kritiska funktioner en självklarhet, liksom Även om kostnaderna gör en så hög säkerhetsnivå orealistisk för de flesta organisationer så kan vi lära oss av deras sätt att arbeta och tänka, till exempel när det gäller reservsystem. I fallet med Coop visade det sig att de butiker som testade betalning via en mobiltjänst kunde fortsätta ha öppet.

Försvåra betalningarna

En god princip för brottsbekämpning är att följa pengarna, något som visat sig extra svårt när det gäller ransomware. Denna “affärsmodell” skulle direkt bli mindre attraktiv om det blir svårare att betala utpressarna, exempelvis genom att reglera handeln med kryptovalutor. För en icke-jurist är det också svårt att förklara varför lagstiftningen mot penningtvätt inte skulle gälla lösensummor i kryptovalutor.

Internationell samverkan

Inte i något fall av ransomware som drabbat svenska företag finns de misstänkta inom landets gränser. Anonyma brottslingar på nätet som opererar från andra länder är i praktiken oåtkomliga för svenskt rättsväsende. Därför behövs mer internationell samverkan mellan rättsvårdande myndigheter med stöd av politiskt arbete på hög nivå.

Cyberattacker och ransomware har vuxit till ett samhällsproblem som näringslivet, inklusive IT-branschen, inte kan lösa på egen hand. Flera nyckelfrågor handlar om internationell politik och juridik. I somras markerade president Biden att USA:s tålamod mot stater som skyddar cyberbrottslingar är på upphällningen och gjorde klart att de nu gör sig redo att slå tillbaka. Bidens nationella säkerhetsrådgivare har nu bjudit in kollegor från 30 länder till för att förstärka det internationella samarbetet mot cyberbrottslighet. Självklart bör Sverige inte bara välkomna utan även medverka till sådana initiativ.

Anders Stinger

Nordenchef

Commvault